Veilig communiceren

In één van onze vorige artikelen zijn er diverse communicatie protocollen besproken en is het proces besproken om tot de juiste keuze te komen. Een aspect welke hierbij niet aan bod is gekomen, is op welke wijze jouw gegevens veilig naar de cloud kunnen en veilig in de cloud kunnen worden opgeslagen.

Al is dit niet voor elk product van belang, bij een standalone device of een product met een open protocol zijn er vaak geen eisen op dit gebied. Echter de algemene trend voor producten is dat deze op één of andere manier kunnen worden voorzien van nieuwe firmware. Dus is een verbinding met het internet van belang.

Secure Sockets Layer

Voor het veilig overdragen van gegevens is in 1994 een beveiligingsprotocol ontwikkeld genaamd SSL (Secure Sockets Layer). Van dit beveiligingsprotocol zijn meerdere versies uitgekomen maar worden nu beschouwd als onveilig. Een opvolger van SSL is TLS(Transport Layer Security).

Transport Layer Security

Transport Layer Security

Voordeel van TLS is dat het onafhankelijk is van het applicatieprotocol en ervoor zorgt dat de data niet kan worden afgeluisterd of vervalst. Ook bij TLS zijn er al meerdere versies gepubliceerd om bestand te zijn tegen cyber aanvallen. Certificaten worden gebruikt om de gegevens te authenticeren en privacy te garanderen. Elk certificaat heeft een publieke sleutel en de eigenaar van het certificaat bezit een privésleutel.

Privacy

Privacy

Om misbruik van gegevens te voorkomen is de privacy van gegevens vastgelegd in één Europese privacywet de General Data Protection Regulation (GDPR) in Nederland bekend als de Algemene Verordening Gegevensbescherming (AVG). De wet bestaat uit 99 artikelen variërend van Encryption, Privacy door ontwerp tot Informatieverplichtingen. Hieronder twee aspecten welke wijverder toelichten.

Encryptie

In de privacywet is niet vastgelegd welk protocol (bijvoorbeeld TLS 1.3) men dient toe te passen. Er wordt duidelijk aangegeven dat er rekening gehouden moet worden met de waarschijnlijkheid van optreden en het risico maar ook met de stand van de techniek en de implementatiekosten. Implementatie van de encryptie is dus een stuk maatwerk en afhankelijk van jouw product en businesscase.

Privacy door ontwerp

Het idee hierachter is dat gegevensbeschermingsprocessen het best worden nageleefd als ze bij de ontwikkeling technisch geïntegreerd zijn. De gestructureerde aanpak van een project binnen Betronic zorgt ervoor dat aan het begin van een project al wordt nagedacht over de aspecten van GDPR. Gezamenlijk met de klant maken we een keuze in mogelijke oplossingen. De gekozen oplossingen worden tijdens het ontwikkelproces geïmplementeerd.

Praktijk voorbeeld

Praktijk voorbeeld

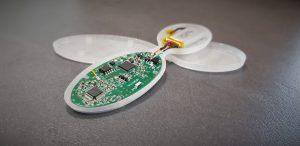

Het praktijk voorbeeld van deze nieuwsbrief is het project welke in samenwerking met studenten van de TU Delft, de HvA en onze eigen engineers hebben ontwikkeld.

Het gaat hierbij om een product welke de trend van vitale signalen van het menselijke lichaam meet en doorgeeft aan een backoffice. De trend van de signalen worden door een algoritme geanalyseerd. Met behulp van de analyse beoordeelt de zorg instantie of er wel of geen actie ondernomen dient te worden. Een actie kan bestaan uit het inplannen van een afspraak bij een arts of bijvoorbeeld een bezoek van een verpleegkundige. De onderwerpen veilig communiceren en privacy zijn bij dit product een belangrijk ingrediënt.

Veilig communiceren

De communicatie tussen de sensor voor het meten van de vitale signalen en de gateway voor het versturen van de gegevens naar de backoffice vindt plaats door middel van Bluetooth Low Energy (BLE). BLE is standaard uitgerust met een 128 bit AES-CCM sleutel voor data encryptie en integriteit van de verbinding. Voor de communicatie van de gateway naar de backoffice is er gekozen voor een TLS 1.3 encryptie.

Privacy

De gegevens van de gebruiker zoals naam, adres en leeftijd worden niet geregistreerd in de sensor of de gateway. In de backoffice wordt de verbinding gelegd tussen de gegevens van de sensor en de relevante gegevens van de patiënt. Door middel van gebruiker niveau’s met log-in en passwords zijn de gegevens afgeschermd zodat alleen de juiste personen bij deze gegevens kunnen komen.